Fidye Yazılımlara Karşı Nasıl Korunabilirim?

Günümüzde siber güvenlik, dijital yaşamımızın vazgeçilmez bir parçası haline gelmiştir. Özellikle fidye yazılımlar, bireylerin ve şirketlerin verilerini rehin alarak ciddi maddi kayıplara ve itibar zararlarına neden olabilmektedir. Peki, fidye yazılımlara karşı nasıl bir önlem alabiliriz? Bu yazımızda, fidye yazılımların ne olduğunu, nasıl çalıştığını ve bu tehditlere karşı korunma yollarını detaylı bir şekilde ele alacağız. Fidye yazılımlardan korunmak için atılması gereken temel adımları, yaygın olarak kullanılan taktikleri ve etkili yedekleme stratejilerini incelerken, bazı gerçek hayat senaryoları üzerinden başarılı korunma hikayelerine de yer vereceğiz. Veri güvenliğinizi artırarak fidye yazılımlara karşı nasıl bir kalkan oluşturabileceğinizi keşfetmek için bu rehberi takip edin.Bu blog yazısında fidye yazılımların ne olduğu, nasıl çalıştığı ve bunlardan korunma yöntemleri detaylı bir şekilde anlatılmaktadır.

Fidye Yazılımlar Nedir ve Nasıl Çalışır?

Fidye yazılımlar, kişisel veya kurumsal verileri şifreleyerek erişimi engelleyen kötü amaçlı yazılımlardır. Bu yazılımlar, mağdurları dosyalarını geri almak için fidye ödemesi yapmaya zorlar. Genellikle, kullanıcı bir zararlı bağlantıya tıkladığında ya da güvenlik açıklarından faydalanan bir e-posta eki açtığında bulaşır.

Fidye şeklinde talep edilen ödeme genellikle Bitcoin gibi kripto para birimleri ile istenir ki bu, işlemin takip edilmesini zorlaştırır. Fidye korunma yöntemleri bu tip saldırılara karşı güvenlik önlemleri alarak ve düzenli yedeklemeler yaparak gerçekleştirilir.

Bir fidye yazılım saldırısı genelde şu adımları izler:

- Enfeksiyon: Zararlı yazılım, güvenlik açığı olan bir sistem üzerinden içeri sızar.

- Şifreleme: Zararlı yazılım süratle dosyaları, veritabanlarını veya sistemleri şifreler.

- Fidye Talebi: Saldırgan, şifre çözme anahtarını alabilmek için ödeme yapılmadan dosyaların kilidinin açılmayacağını belirten bir fidye notu bırakır.

| Aşama | Açıklama |

|---|---|

| Enfeksiyon | Zararlı yazılım güvenlik açığı bulunan bir sistem üzerinden bulaşır. |

| Şifreleme | Sistemler, hızla şifrelenir, erişim engellenir. |

| Fidye Talebi | Saldırgan, dosyaların kilidini açmak için fidye talep eder. |

Bu aşamalardan korunma yöntemleri sonraki bölümlerde, özellikle Güvenli Yedekleme Stratejileri Oluşturma ve Fidye Yazılımlardan Korunma Araçları başlıkları altında detaylandırılmaktadır.]]>

Fidye Korunma İçin Temel Adımlar

Fidye korunma stratejileri, bu tehditlerle başa çıkmanın en etkili yollarından biridir. Fidye yazılımları, bireysel kullanıcılar ve işletmeler için ciddi tehditler oluşturabilir. Bu nedenle, korunma adımlarını dikkatlice planlamak ve uygulamak gerekmektedir. Aşağıda, korunma için bazı temel adımlar sıralanmıştır.

Birinci adım, güvenilir bir güvenlik yazılımı kullanmaktır. Bu yazılımlar, fidye yazılımlarını saptayabilir ve engelleyebilir. İkinci olarak, tüm yazılım ve işletim sistemlerini güncel tutmak, bilinen güvenlik açıklarını kapatmaya yardımcı olur. Üçüncü adım olarak, e-posta eklerini açmadan önce dikkatli olmak önemlidir. Phishing saldırıları, fidye yazılımlarının yayılmasında sıkça kullanılan bir yöntemdir.

Ek olarak, tüm önemli verilerin düzenli yedeklerini almak, fidye yazılımı saldırısına uğradığınızda veri kaybını önlemeye yardımcı olur. Aşağıdaki tablo, verilerinizi yedekleme sıklığınıza göre bir rehber sunmaktadır:

| Veri Türü | Yedekleme Sıklığı |

|---|---|

| Kritik İş Dosyaları | Günlük |

| E-postalar | Haftalık |

| Kişisel Belgeler | Aylık |

Final olarak, çalışanlarınızı veya ailenizi fidye yazılımları hakkında bilinçlendirmek, yanlış bilgilerin önüne geçerek daha güvenli bir dijital ortam sağlar. Uygulanacak bu basit adımlar, fidye yazılımlarının yaratabileceği zararları minimuma indirebilir ve bireysel kullanıcılar veya işletmeler için güvenlik duvarını güçlendirebilir.

Yaygın Fidye Yazılım Taktiklerini Tanıyın

Fidye yazılımları, günümüz siber güvenlik tehditleri arasında özellikle zarar verici olanlardandır. Bu saldırılar, farklı yöntemlerle gerçekleştirilebilir, fakat ortak hedefleri her zaman kurbanın verilerini şifreleyerek fidye talep etmektir. Yaygın yöntemlerden biri, ‘phishing’ adı verilen ve kullanıcıları kandırıp zararlı bağlantılara tıklamaya veya kötü amaçlı dosyaları indirmeye yönlendiren e-postalar göndermektir.

Fidye yazılımlarının bir başka yaygın taktiği ise, ‘exploit kits’ kullanarak bilgisayarınızdaki zayıf noktaları bulup istismar etmektir. Kullanıcıların yazılım güncellemelerini ihmal etmesi, bu tür saldırılar için fırsat yaratabilir. Güvenlik açıklarını hedef alan bu yöntemle, saldırganlar hiçbir etkileşimde bulunmadan sisteme sızabilirler.

Ayrıca, fidye yazılımları bazen ‘drive-by download’ olarak adlandırılan yöntemle de bulaşabilir. Bu taktikte, kullanıcılar zararlı bir web sitesini ziyaret ettiklerinde, farkında olmadan kötü amaçlı yazılımı bilgisayarlarına indirirler. Bu durum genellikle, güncellenmemiş tarayıcılar veya eklentiler aracılığıyla gerçekleşir.

Fidye korunma stratejisinin bir parçası olarak, bu taktiklerin her birinin farkında olmak ve uygun önleyici tedbirleri almak hayati öneme sahiptir. Güçlü bir siber güvenlik savunması ve düzenli güvenlik eğitimleri, bu tür saldırılardan korunmada etkili metodlar arasındadır. Bilgi güvenliği konusunda proaktif olmak, potansiyel tehditlerin önüne geçebilmenize olanak tanır.

Güvenli Yedekleme Stratejileri Oluşturma

Ransomware saldırıları sonucunda veri kaybını önlemek için etkili yedekleme stratejileri kritik önem taşır. Bu stratejiler, fidye yazılımı tehditlerine karşı korunmanızda temel bir role sahiptir. Güvenli yedekleme planının oluşturulması, verilerinizi kurtarmanın yanı sıra fidye korunma çabalarınızı da güçlendirir.

İlk adım olarak, yedeklemelerinizi düzenli aralıklarla yapmak önemlidir. Farklı zaman dilimlerine ait yedeklemeler, veriler üzerinde yapılan son değişiklikleri güvenli bir şekilde saklamanızı sağlar. Bu, ani veri kaybı durumunda bile eski verilere hızlıca ulaşmanıza olanak tanır.

Diğer bir güvenlik önlemi olarak, yedeklerinizi fiziksel ve dijital olarak ayrı lokasyonlarda saklamak yerinde olacaktır. Örneğin, bir kopyayı bulut hizmetinde diğer bir kopyayı ise fiziksel bir sürücüde tutmak, olası bir fidye saldırısında verilerinizin güvende kalmasına yardımcı olur. Bu yöntem, bir lokasyona yönelik saldırılarda diğer yedeklerin güvenliğini garantiler.

Yedekleme stratejinizi test etmek, sürecin doğru işlediğinden emin olmanızı sağlar. Acil durum simülasyonları yaparak, gerçek bir fidye yazılımı saldırısında verilerinizi ne kadar hızlı ve etkili bir şekilde geri yükleyebileceğinizi ölçebilirsiniz.

Tablo 1, etkili bir yedekleme stratejisi oluştururken dikkate almanız gereken anahtar adımları özetler:

| Adım | Açıklama |

|---|---|

| Yedekleme Sıklığı | Verilerinizi günlük, haftalık veya aylık olarak yedekleyin. |

| Yedekleme Lokasyonu | Yedeklerinizi farklı fiziksel ve dijital konumlarda saklayın. |

| Yedekleme Testi | Yedekleme sürecinizin düzenli olarak test edilmesini sağlayın. |

Bu adımları izleyerek, güvenlik açısından etkili bir koruma katmanı oluşturabilir ve fidye yazılım saldırılarına karşı direncinizi artırabilirsiniz.

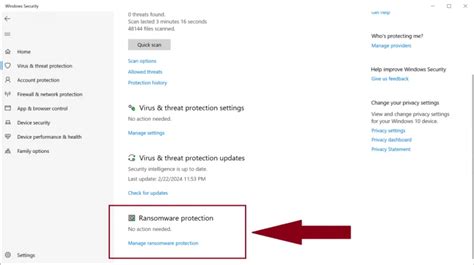

Fidye Yazılımlardan Korunma Araçları

Fidye korunma konusunda doğru araçların kullanımı, saldırılara karşı etkili bir savunma hattı oluşturabilir. Temel güvenlik yazılımlarının yanı sıra, fidye yazılımlara özgü çözümler de bulunmaktadır. Anti-fidye yazılımı, şüpheli davranışları izleyerek potansiyel tehditleri erkenden tespit edebilir ve engelleyebilir.

Bu araçlar, özellikle gelişmiş tarama algoritmaları kullanarak zararlı yazılımları tanımada çok etkilidir. Güncellemeleri otomatik olarak yükleyen bu programlar, yeni tehditlere karşı sürekli olarak güncellenir. Bu sayede bilgisayarınız her zaman en son fidye ve güvenlik tehditlerine karşı koruma altında olur.

Ek olarak, e-posta güvenlik araçları ve davranış tabanlı tespit sistemleri de önem taşır. Bu sistemler, anormal aktiviteleri saptayarak gerekli önlemleri almanızı sağlar. Örneğin, zararlı bir e-posta ekini açmadan önce sizi uyarabilir, böylece bilinçli bir karar verebilirsiniz.

Fidye yazılımlardan korunma araçları, intibak kabiliyetleri ve sürekli güncellenmeleri ile dijital güvenliğinizin önemli bir parçasıdır. Bu araçlar, tehditleri engelleyerek ve olası saldırıları durdurarak size ve verilerinize güvenli bir çalışma ortamı sunar.

Gerçek Hayat Senaryoları: Başarılı Korunma Hikayeleri

Fidye yazılımlara karşı başarılı fidye korunma önlemleri hakkında birçok ilham verici hikaye bulunmaktadır. Bu senaryolar, hem bireylerin hem de kurumların nasıl etkili stratejiler geliştirerek tehditlere karşı koymuş olduğunu göstermektedir.

Bir vakada, büyük bir finans kurumu, ileri düzey güvenlik yazılımları ve düzenli eğitim programlarını entegre ederek kendini korumuş. Kurum, çalışanlarını sürekli olarak fidye yazılım saldırılarına karşı bilinçlendirerek ve sahte phishing e-postalarını tanıma konusunda eğiterek olası bir saldırıyı engellemeyi başarmıştır.

Diğer bir örnekte ise, bir sağlık kuruluşu, veri yedekleme ve şifreleme tekniklerini kullanarak muazzam bir başarı göstermiş. Saldırıya uğradıklarında, kurum hızlı bir şekilde yedeklerini devreye sokarak hizmetlerini kesintisiz sürdürebilmiştir. Bu durum, güvenlik yedeklemesinin ne kadar hayati olduğunun açık bir göstergesidir.

Başka bir senaryo ise üretim sektöründe gerçekleşmiş. Bir üretim şirketi, ağ güvenlik duvarlarını ve son nokta korumalarını güçlendirerek saldırılara karşı koyabilmiş. Olaylar karşısında hızlı ve etkin bir biçimde müdahale eden şirket, üretim süreçlerini fidye yazılımının olumsuz etkilerinden koruyabilmiş.

Bu hikayeler, fidye yazılımlara karşı alınacak tedbirlerin ve uygulanacak stratejilerin önemini vurgulamaktadır. Her bir başarı hikayesi, diğer birey ve kurumlar için değerli dersler içermekte ve fidye korunma çabalarında yol gösterici olmaktadır.