Bulut Bilişimde Güvenlik İpuçları

Bulut bilişimde güvenlik: Tehditler, veri şifreleme, kimlik doğrulama, ağ güvenliği ve yedekleme stratejileriyle ilgili kapsamlı bilgiler.Bulut bilişim, günümüzde veri depolama ve işlem kapasitesini artırmanın en popüler yöntemlerinden biri haline gelmiştir. Ancak bu teknolojinin sunduğu kolaylıklar, beraberinde bir dizi güvenlik tehdidi ve riski de getiriyor. İşte bu nedenle, verilerinizi korumanın yollarını bilmeniz şart. “Bulut Bilişimde Güvenlik İpuçları” başlıklı bu makalede, bulut bilişim ortamında karşılaşabileceğiniz güvenlik tehditleri ve bu tehditlere karşı nasıl korunabileceğiniz üzerine kapsamlı bilgiler sunacağız. Veri şifrelemesi, kimlik doğrulama, erişim kontrolü, güvenlik duvarları ve ağ güvenliği ile yedekleme ve felaket kurtarma stratejileri gibi temel konuları ele alarak, bulut bilişimdeki verilerinizi nasıl güvende tutabileceğinizi detaylandıracağız.

Güvenlik Tehditleri ve Riskler

Bulut bilişim platformlarının sağladığı avantajlar kadar, bu sistemlerin karşılaştığı güvenlik tehditleri ve riskler de oldukça önemlidir. Bulut bilişimde en yaygın güvenlik tehditleri arasında veri ihlalleri, hesap veya hizmet kaçırma, zararlı yazılımlar ve iç tehditler bulunur. Bu tehditler, sadece sistemin teknik yönlerini değil, aynı zamanda işletmelerin itibarını ve müşteri güvenini de olumsuz yönde etkileyebilir.

Veri ihlalleri, özellikle hassas bilgilerin bulunduğu durumlarda, yüksek mali kayıplara ve hukuki sorumluluklara yol açabilir. Hesap veya hizmet kaçırma ise, yetkisiz kullanıcıların bulut kaynaklarına erişim kazanması ve bu kaynakları kötü amaçlar için kullanması anlamına gelir. Zararlı yazılımlar, bulut altyapısını çalıştıran yazılımları hedef alabilir ve ciddi veri kaybına veya iş aksaklıklarına neden olabilir. İç tehditler ise genellikle kurum içinden gelen, kötü niyetli veya hatalı kullanıcı davranışlarından kaynaklanır.

Bu tür tehditleri azaltmak için, bulut sağlayıcıları ve kullanıcıların proaktif bir yaklaşım benimsemeleri gerekir. Özellikle, Bulut Bilişimde Veri Şifreleme, Kimlik Doğrulama ve Erişim Kontrolü, ve Güvenlik Duvarları ve Ağ Güvenliği gibi alanlarda güçlü politika ve uygulamaların hayata geçirilmesi büyük önem taşır. Ayrıca, Yedekleme ve Felaket Kurtarma Stratejileri kurumların veri bütünlüğünü ve sürekliliğini sağlama konusunda kritik role sahiptir.

Her bir tehdit türü için özel stratejiler geliştirerek ve çeşitli güvenlik katmanları oluşturarak bulut bilişimde güvenliği artırmak mümkündür. Bu sayede hem teknolojik infrastrukturun korunmasına hem de işletmelerin ve kullanıcıların güvenliğinin sağlanmasına yardımcı olunabilir.

Bulut Bilişimde Veri Şifreleme

Bulut bilişim ortamlarında veri güvenliğinin sağlanmasında şifreleme teknolojileri kritik bir rol oynar. Veri şifreleme, hassas bilgilerin yetkisiz erişimlere karşı korunmasını sağlayarak, bulut ortamında verilerin güvenli bir şekilde saklanmasını ve iletilmesini mümkün kılar. Bulut sağlayıcıların çoğu, veri şifreleme çözümlerini hem veri aktarımı sırasında (transit şifreleme) hem de depolandığı sırada (sabit şifreleme) sunar.

Veri şifreleme stratejileri, genellikle iki ana kategoriye ayrılır:

- Simetrik Şifreleme: Aynı anahtarın şifreleme ve şifre çözme işlemlerinde kullanıldığı bir yöntemdir. Simetrik şifreleme, yüksek hızda çalışması sebebiyle büyük veri hacimlerinin şifrelenmesinde tercih edilir.

- Asimetrik Şifreleme: İki farklı anahtarın kullanıldığı (bir tanesi şifreleme, diğeri şifreyi çözmek için) bir yöntemdir. Bu yöntem, özellikle veri iletimi sırasında veri bütünlüğünün ve doğruluğunun korunması açısından son derece etkilidir.

Bulut bilişimde veri şifreleme, sadece teknik bir ihtiyaç değil, aynı zamanda birçok uluslararası düzenleme ve standartlarla uyumluluk gereği de taşır. Örneğin, GDPR (Genel Veri Koruma Tüzüğü) gibi düzenlemeler, kullanıcı verilerinin şifrelenmesini zorunlu kılar. Bu nedenle, bulut hizmeti sağlayıcınızın hangi şifreleme standartlarını desteklediğini ve bu standartların işletmenizin gereksinimlerini nasıl karşıladığını anlamanız önemlidir.

Her bulut sağlayıcısının sunduğu şifreleme seviyeleri ve çözümleri farklılık gösterebilir. Bu yüzden, veri şifreleme uygulamalarının, söz konusu bulut platformlarında nasıl gerçekleştirildiğini ve bu uygulamaların kendi veri güvenlik politikalarınıza nasıl entegre edilebileceğini detaylı bir şekilde incelemek büyük önem taşır.

Kimlik Doğrulama ve Erişim Kontrolü

Bulut bilişim platformlarında güvenliğin en önemli yönlerinden biri, kimlik doğrulama ve erişim kontrol süreçleridir. Bu süreçler, yetkisiz erişimi önlemek ve veri bütünlüğünü korumak için hayati önem taşır. Kimlik doğrulama, kullanıcıların kimliklerini teyit etme işlemidir. En yaygın kimlik doğrulama yöntemleri arasında şifreler, iki faktörlü doğrulama, biyometrik veriler ve elektronik anahtarlar bulunur.

Erişim kontrolü ise, doğrulanmış kullanıcıların yalnızca gereksinim duydukları bilgilere erişebilmelerini sağlar. Bu kontrol mekanizmaları, roller ve politikalar aracılığıyla gerçekleştirilir. Roller, kullanıcılara belirli görevler ve yetkiler atar, politikalar ise bu rollerin sisteme nasıl erişebileceğini belirler. Örneğin, bir IT yöneticisi genel erişim haklarını gerektirirken, bir satış personeli yalnızca müşteri veri tabanlarına erişim gerektirebilir.

Bulut servis sağlayıcıları genellikle çeşitli kimlik doğrulama ve erişim kontrol araçları sunar, ancak organizasyonların bu kontrol mekanizmalarını ihtiyaçlarına uygun şekilde özelleştirmeleri ve sürekli olarak revize etmeleri gerekir. Ayrıca, erişim denetimleri ve kullanıcı aktivitelerinin sürekli olarak izlenmesi, olası güvenlik ihlallerinin önünde büyük bir engel teşkil eder.

Kurum içi politikaların ve protokollerin, sürekli güncellenmesi ve çalışanların bu politikalara uygun hareket etmeleri için eğitimler verilmesi, kimlik doğrulama ve erişim kontrol süreçlerinin başarısında kritik bir rol oynar. Bu süreçler, bulut bilişim ortamında güvenliğin korunması ve hassas verilerin korunması açısından vazgeçilmezdir.

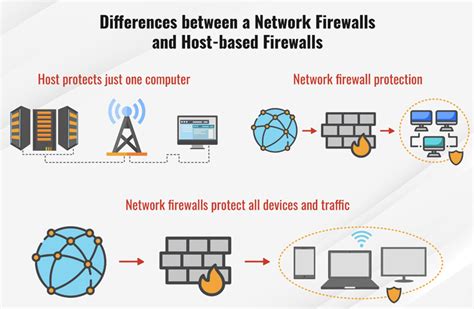

Güvenlik Duvarları ve Ağ Güvenliği

Bulut bilişim ortamlarında güvenlik duvarları ve ağ güvenliği, dış tehditlere karşı koruma sağlayan temel unsurlardır. Güvenlik duvarları, istenmeyen trafikleri filtreleyerek ve yalnızca güvenli olduğu belirlenen veri akışına izin vererek bulut hizmetlerine erişimi kontrol eder. Kurumsal bulut ağlarında çift yönlü güvenlik duvarı yapılandırmaları tavsiye edilir. Bu yapılandırmalar, hem içeri giren hem de dışarı çıkan trafik üzerinde detaylı denetim ve kontrol imkanı sunar.

Güvenlik duvarlarının yanı sıra, ağ güvenliği çözümleri de bulut tabanlı kaynaklara erişim sırasında veri güvenliğini sağlamak için kritik öneme sahiptir. Intrusion Detection Systems (IDS) ve Intrusion Prevention Systems (IPS) gibi araçlar, şüpheli aktiviteleri tespit ederek anında müdahale etme yeteneği sunar. Ayrıca, Sanal Özel Ağ (VPN) teknolojileri, bulut servislerine uzaktan erişim sağlanırken verilerin şifrelenmesi ve iletim sırasında korunmasını garanti altına alır.

Gelişmiş ağ izleme araçları kullanarak, trafik akış analizleri yapmak ve şüpheli davranışları tespit etmek de ağ güvenliği stratejilerinin önemli bir parçasıdır. Bu analizler, potansiyel güvenlik zafiyetlerini veya saldırı girişimlerini erken bir aşamada belirleyerek proaktif müdahaleler için zaman kazandırır.

Son olarak, bulut hizmet sağlayıcıların sunduğu yerleşik güvenlik ayarlarını ve özelleştirme seçeneklerini değerlendirerek, özel ihtiyaçlara en uygun güvenlik duvarı ve ağ güvenliği çözümlerinin seçilmesi önemlidir. Her bulut ortamı farklı tehditlere maruz kalabilir; dolayısıyla, koruma stratejilerinin bu özel tehditlere göre şekillendirilmesi gerekmektedir.

Yedekleme ve Felaket Kurtarma Stratejileri

Bulut bilişimde yedekleme ve felaket kurtarma stratejileri, veri kaybını önlemek ve iş sürekliliğini sağlamak için hayati öneme sahiptir. Veri merkezleri, doğal afetler, siber saldırılar veya sistem hataları gibi beklenmedik durumlar karşısında, şirketlerin çalışmaya devam edebilmesi için bu stratejiler büyük rol oynamaktadır.

Etkili bir yedekleme stratejisi, verilerin düzenli aralıklarla kopyalanmasını ve güvenli bir konumda saklanmasını içerir. Bulut sağlayıcıları genellikle otomatik yedekleme hizmetleri sunar, ancak yedeklemelerin sıklığı, saklama süresi ve saklama yerini detaylı bir şekilde planlamak gerekmektedir.

Felaket kurtarma planı ise, olası bir felaket anında verilere erişimi ve işlevselliği hızla geri kazanmayı amaçlar. Bu plan, hangi verilerin öncelikli olduğunu, verilerin nasıl ve ne sıklıkla yedekleneceğini, ve felaket sonrası veri kurtarma süreçlerini kapsamalıdır.

- Öncelikle, kritik veriler belirlenmelidir.

- Yedeklemeler, farklı coğrafi konumlardaki birden fazla merkezde tutulmalıdır.

- Yedekleme ve kurtarma süreçleri düzenli olarak test edilmelidir.

Ayrıca, felaket kurtarma planının tüm çalışanlar tarafından bilinmesi ve anlaşılması gerekmektedir. Bu planın düzenli olarak güncellenmesi ve şirket büyüdükçe veya teknoloji değiştikçe revize edilmesi önem taşır.

Sonuç olarak, bulut bilişimde yedekleme ve felaket kurtarma stratejileri, işletmeler için sadece bir seçenek değil, zorunlu bir yatırımdır. Bu stratejiler, veri kayıplarını önleyerek ve hızlı bir şekilde normal iş akışına dönüşü sağlayarak kuruluşların geleceğini korur.

Sık Sorulan Sorular

Bulut bilişim nedir?

Bulut bilişim, veri depolama, işlem gücü, yazılım uygulamaları gibi bilgi teknolojisi hizmetlerinin internet üzerinden sağlandığı ve kullanıcılara uzak sunucular üzerinde bu hizmetlere erişim imkanı sunan bir modeldir.

Bulut bilişimde güvenlik neden önemlidir?

Bulut bilişimde güvenlik, verilerin yetkisiz erişimden, kötü amaçlı saldırılardan korunması ve iş sürekliliğinin sağlanması için kritik öneme sahiptir. Verilerin güvenliği, işletmelerin ve bireylerin gizliliğini koruma altına alır.

Bulut bilişim ortamında hangi güvenlik önlemleri alınabilir?

Bulut bilişimde alınabilecek güvenlik önlemleri arasında iki faktörlü kimlik doğrulama, şifrelenmiş veri depolama, erişim kontrol listeleri, güvenlik duvarları ve düzenli güvenlik denetimleri bulunur.

Veri şifreleme bulut güvenliğinde nasıl bir rol oynar?

Veri şifreleme, verilerin yetkisiz kişiler tarafından okunmasını önler. Bulut hizmetlerinde depolanan veya iletilen veriler şifrelendiğinde, bilgilerin güvenliği artırılmış olur.

Çoklu faktör kimlik doğrulaması (MFA) neden önemlidir?

Çoklu faktör kimlik doğrulaması, siber saldırılara karşı ek bir güvenlik katmanı sağlar. Kullanıcıların sadece bilgi ile değil, aynı zamanda bir cihaz üzerinden de kimliklerini doğrulamaları gerektirir, bu da yetkisiz erişim riskini azaltır.

Bulut hizmeti sağlayıcılarını seçerken nelere dikkat edilmelidir?

Sağlayıcı seçerken güvenlik politikaları, uyum standartlarına uygunluk, sunulan güvenlik özellikleri ve hizmetin kesintisizliği gibi faktörler göz önünde bulundurulmalıdır.

Bulut bilişimde güvenlik ihlalleri nasıl tespit edilir?

Güvenlik ihlalleri, anormal kullanıcı aktivite izlemeleri, erişim kayıtları, ağ trafiği analizi ve güvenlik araçları tarafından sağlanan uyarı ve bildirimler sayesinde tespit edilebilir.